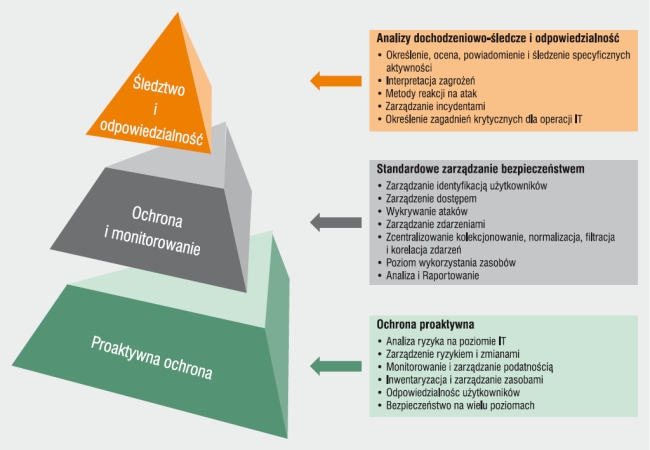

3 lata więzienia za niewłaściwe przetwarzanie danych osobowych - Krajowe Stowarzyszenie Ochrony Informacji Niejawnych

Ochrona informacji niejawnej - strona 3 - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Ochrona informacji niejawnych w perspektywie krajowej i międzynarodowej - Katarzyna Śmiałek,Aleksandra Kominek | Książka | Prawo | merlin.pl